เตือนภัย MS Teams ปลอม กระจายมัลแวร์ ValleyRAT

🚨 Silver Fox ใช้ Microsoft Teams ปลอม แพร่ ValleyRAT ในจีน

นักวิจัยด้านความปลอดภัยไซเบอร์ตรวจพบกลุ่มผู้โจมตีที่รู้จักกันในชื่อ Silver Fox กำลังดำเนินแคมเปญโจมตีแบบซับซ้อน โดยปลอมตัวเป็นกลุ่มแฮกเกอร์จากรัสเซีย และมุ่งเป้าโจมตีองค์กรในประเทศจีน รวมถึงบริษัทตะวันตกที่มีสาขาอยู่ในจีน ⚠️

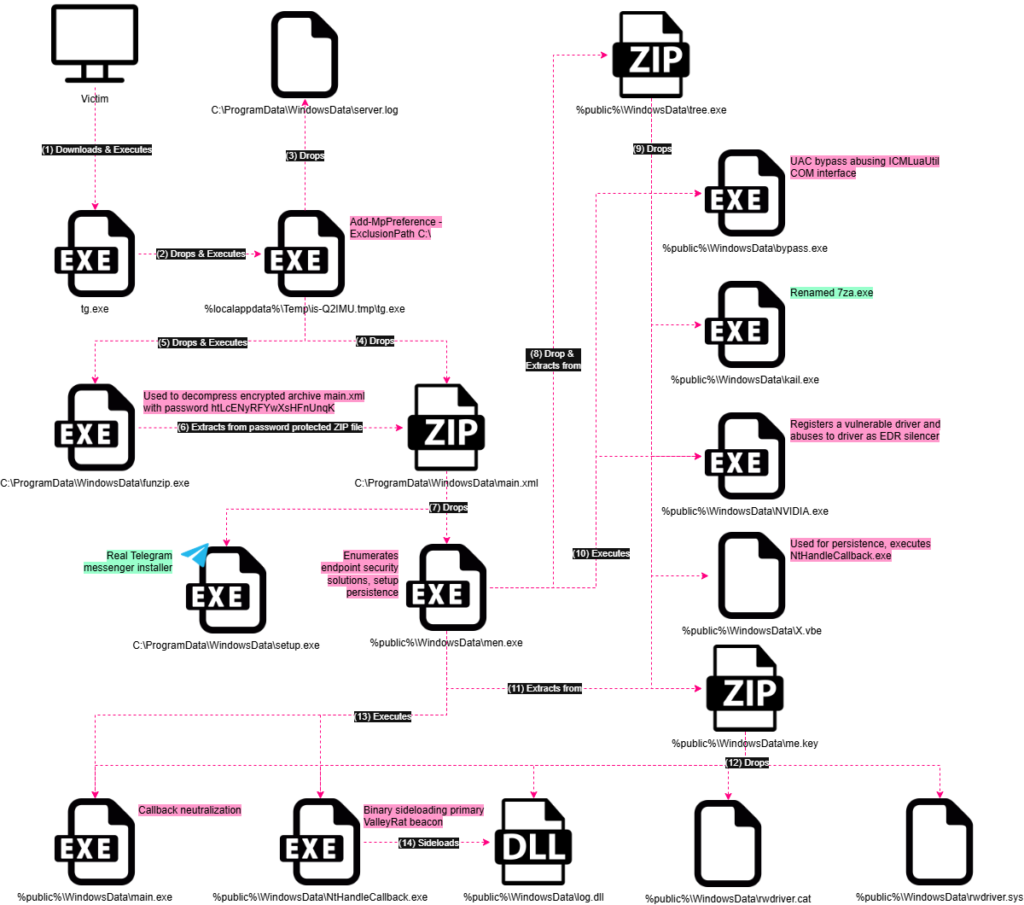

การโจมตีครั้งนี้ใช้เทคนิค SEO Poisoning หลอกให้ผู้ใช้งานค้นหาแล้วพบเว็บไซต์ปลอม จากนั้นล่อให้ดาวน์โหลด Microsoft Teams Installer ปลอม ซึ่งภายในฝังมัลแวร์ ValleyRAT (Winos 4.0) มัลแวร์ที่มีความสามารถสูงและเชื่อมโยงกับกลุ่มอาชญากรไซเบอร์จากจีน โดยแคมเปญนี้เริ่มพบตั้งแต่เดือนพฤศจิกายน 2025

🧠 ValleyRAT คืออะไร และอันตรายแค่ไหน

ValleyRAT เป็นมัลแวร์ตระกูลเดียวกับ Gh0st RAT ซึ่งสามารถ

-

ควบคุมเครื่องจากระยะไกล 🖥️

-

ขโมยข้อมูลสำคัญ 📂

-

รันคำสั่งใด ๆ บนระบบ

-

ฝังตัวในระบบระยะยาว (Persistence)

ที่น่าสนใจคือ Silver Fox จงใจใส่องค์ประกอบภาษา Cyrillic (รัสเซีย) ลงไปในไฟล์ เพื่อสร้างความสับสนในการระบุต้นตอการโจมตี (False Flag Operation)

🎭 กลลวง Microsoft Teams ปลอม

ผู้โจมตีสร้างเว็บไซต์ปลอมที่ดูเหมือนหน้าดาวน์โหลด Microsoft Teams เมื่อเหยื่อกดดาวน์โหลด จะได้ไฟล์ ZIP ชื่อ

“MSTчamsSetup.zip” (มีตัวอักษรรัสเซียแฝงอยู่)

ภายในประกอบด้วยไฟล์ Setup.exe ที่ถูกดัดแปลงให้:

-

ตรวจสอบว่ามีโปรแกรมป้องกันไวรัส เช่น 360 Total Security หรือไม่

-

เพิ่มข้อยกเว้นให้ Microsoft Defender ❌

-

ติดตั้งไฟล์มัลแวร์เพิ่มเติมในโฟลเดอร์ AppData

-

Inject โค้ดอันตรายเข้าไปใน process ที่ถูกต้องอย่าง

rundll32.exeเพื่อหลบการตรวจจับ

สุดท้ายมัลแวร์จะเชื่อมต่อไปยังเซิร์ฟเวอร์ภายนอกเพื่อรับ payload ขั้นสุดท้าย ทำให้ผู้โจมตีควบคุมระบบได้เต็มรูปแบบ 🎯

via – thehackernews.com

🔄 การโจมตีหลายรูปแบบ ไม่ได้มีแค่ Teams

นักวิจัยยังพบว่า ValleyRAT ถูกแพร่ผ่าน:

-

Telegram Installer ปลอม

-

เทคนิค BYOVD (Bring Your Own Vulnerable Driver) เพื่อปิดระบบป้องกัน

-

การฝัง driver อันตราย

NSecKrnl64.sys -

การ bypass UAC เพื่อยกระดับสิทธิ์ผู้ใช้งาน

ทั้งหมดนี้ทำให้มัลแวร์สามารถฝังตัวได้แน่นหนาและยากต่อการกำจัด 🔥

📧 ผู้หางานก็เป็นเป้าหมาย

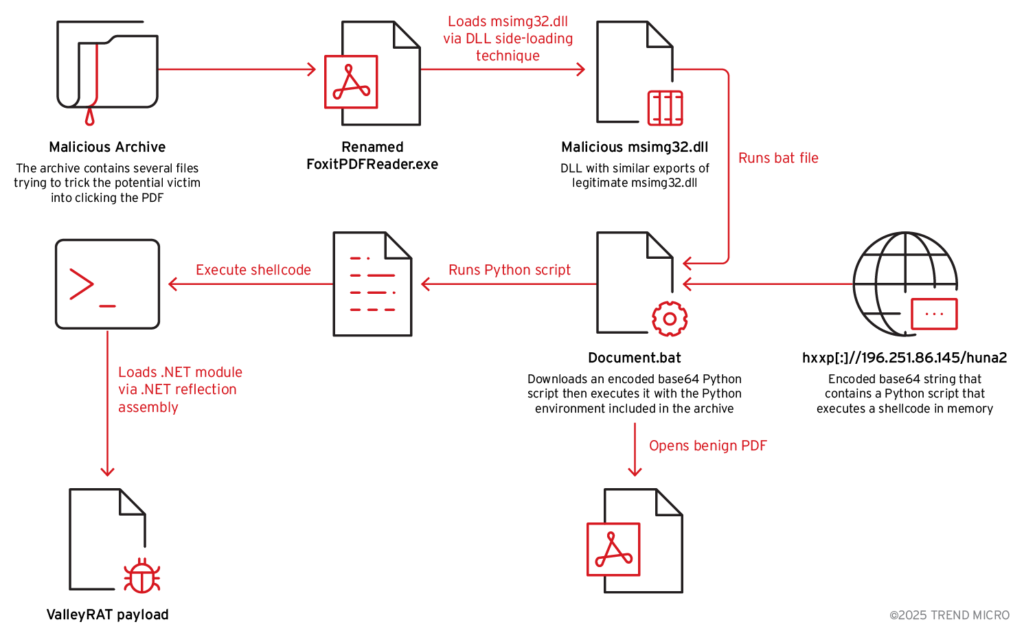

Trend Micro เปิดเผยแคมเปญฟิชชิ่งอีกชุดหนึ่งที่ใช้ Foxit PDF Reader ปลอม ส่งทางอีเมล โดยซ่อน ValleyRAT ไว้ภายใน ZIP file เพื่อโจมตีผู้หางาน 😨

มัลแวร์จะอาศัยเทคนิค DLL Sideloading และรัน shellcode เพื่อโหลด ValleyRAT โดยที่เหยื่อไม่รู้ตัว

via – thehackernews.com

🏢 บทเรียนสำคัญสำหรับองค์กร

เหตุการณ์นี้สะท้อนชัดว่า

ซอฟต์แวร์ที่ดูน่าเชื่อถือ อาจกลายเป็นช่องทางโจมตีได้ทันที

องค์กรควร:

-

จำกัดการดาวน์โหลดซอฟต์แวร์จากแหล่งที่ไม่เป็นทางการ

-

ตรวจสอบพฤติกรรมผิดปกติของ Endpoint

-

อัปเดตระบบและนโยบายความปลอดภัยอย่างสม่ำเสมอ

-

ใช้ผู้เชี่ยวชาญด้านความปลอดภัยเข้ามาดูแลอย่างต่อเนื่อง

สำหรับองค์กรที่ขาดทรัพยากรหรือทีมเฉพาะทาง การใช้ IT Outsource หรือ บริการดูแลระบบคอมพิวเตอร์ จะช่วยลดความเสี่ยงจากภัยไซเบอร์ขั้นสูง และเพิ่มความพร้อมในการตรวจจับ–ตอบสนองเหตุการณ์ได้อย่างมืออาชีพ 🛡️

✅ สรุป

Silver Fox และ ValleyRAT แสดงให้เห็นว่าการโจมตีไซเบอร์ในปัจจุบัน ไม่ใช่แค่ไวรัสธรรมดา แต่เป็นปฏิบัติการที่วางแผนอย่างละเอียด ทั้งด้านเทคนิคและจิตวิทยา องค์กรที่ต้องการความมั่นคงปลอดภัยในระยะยาว ควรเร่งยกระดับมาตรการ และพิจารณาใช้ IT Outsource หรือ บริการดูแลระบบคอมพิวเตอร์ เพื่อรับมือกับภัยคุกคามที่ซับซ้อนขึ้นทุกวัน 🚀

ที่มา – https://thehackernews.com/2025/12/silver-fox-uses-fake-microsoft-teams.html