MacSync Stealer ปลอมแอป ขโมยรหัสผ่าน Mac

🚨 เตือนภัย Mac! พบ MacSync Stealer เวอร์ชันใหม่ ปลอมเป็นแอปที่น่าเชื่อถือ ขโมยรหัสผ่านที่บันทึกไว้

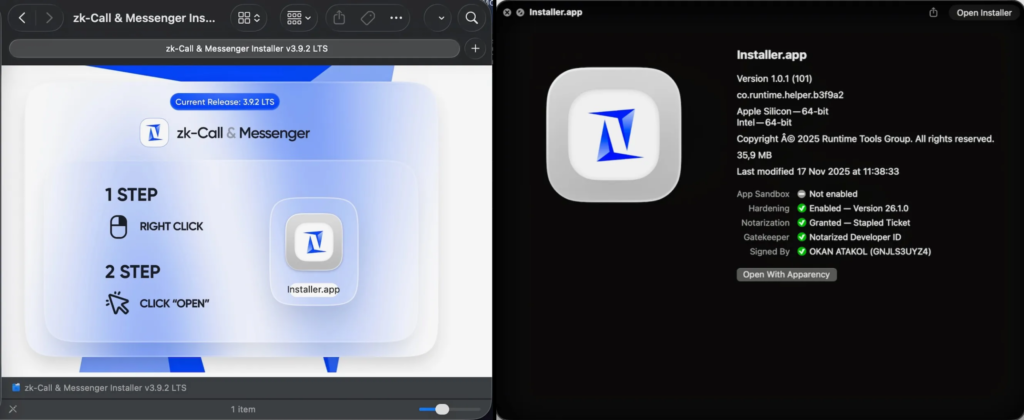

ผู้เชี่ยวชาญด้านความปลอดภัยจาก Jamf Threat Labs ตรวจพบมัลแวร์ MacSync Stealer เวอร์ชันใหม่ ที่มีความแนบเนียนและอันตรายยิ่งกว่าเดิม โดยปลอมตัวเป็นแอปแชตชื่อ “zk-call” และใช้ระบบ Apple Notarization อย่างเป็นทางการ เพื่อหลบเลี่ยงการตรวจจับ ก่อนจะขโมยรหัสผ่านทั้งหมดที่ผู้ใช้ Mac บันทึกไว้ 🔐

เหตุการณ์นี้ถือเป็นสัญญาณเตือนสำคัญสำหรับทั้งผู้ใช้ทั่วไปและองค์กร โดยเฉพาะบริษัทที่ไม่มีทีมไอทีภายใน และพึ่งพา IT Outsource หรือบริการดูแลระบบคอมพิวเตอร์ ในการดูแลความปลอดภัยของอุปกรณ์

🧠 Apple Notarization ไม่ได้ปลอดภัย 100% อีกต่อไป

ตลอดหลายปีที่ผ่านมา ผู้ใช้ Mac มักมั่นใจในระบบ Notarization ของ Apple ซึ่งออกแบบมาเพื่อรับรองว่าแอปที่ติดตั้งมีความปลอดภัย แต่รายงานล่าสุดจาก Jamf ชี้ให้เห็นว่า แฮกเกอร์สามารถใช้ Developer Team ID ปลอม (GNJLS3UYZ4) เพื่อหลอกให้ macOS เชื่อว่าแอปอันตรายนี้เป็นซอฟต์แวร์ที่ถูกต้อง

ยิ่งไปกว่านั้น คนร้ายยัง “เพิ่มน้ำหนักไฟล์” ด้วย PDF ขนาดใหญ่ที่ไม่มีประโยชน์ เพื่อทำให้แอปดูเป็นมืออาชีพและน่าเชื่อถือ 📄

🕵️♂️ กลยุทธ์ใหม่ เนียนกว่าเดิม ไม่ต้องให้ผู้ใช้ทำอะไรเพิ่ม

ในอดีต การติดมัลแวร์บน Mac มักต้องอาศัยวิธีที่ดูผิดปกติ เช่น

-

ลากไฟล์เข้า Terminal

-

วางคำสั่งแปลก ๆ (ClickFix)

แต่ MacSync Stealer เวอร์ชันล่าสุด ตัดขั้นตอนเหล่านี้ออกทั้งหมด เมื่อผู้ใช้เปิดไฟล์ติดตั้ง

📦 zk-call-messenger-installer-3.9.2-lts.dmg

ระบบจะรันสคริปต์ลับในเบื้องหลังทันที โดยไม่แสดงพฤติกรรมผิดปกติในช่วงแรก

นักวิจัยเรียกพฤติกรรมนี้ว่า “Sleeper Agent” คือซ่อนตัว รอเวลา เพื่อหลบการตรวจจับจากระบบความปลอดภัย

คำแนะนำการติดตั้งและข้อมูลการรับรอง Notarization ปรากฏอยู่ในรายละเอียดของตัวติดตั้ง (ที่มา: Jamf Threat Labs)

⏳ ขโมยข้อมูลแบบใจเย็น ตรวจจับยาก

สิ่งที่ทำให้ MacSync Stealer อันตรายมากขึ้น คือความ “อดทน” ของมัน 😨

มัลแวร์จะสร้างไฟล์ log ชื่อ UserSyncWorker.log เพื่อเช็กว่าตัวเองเคยทำงานไปแล้วหรือไม่ หากเพิ่งรันไปภายใน 1 ชั่วโมง มันจะหยุดทำงานชั่วคราว (throttling) เพื่อลดความเสี่ยงในการถูกตรวจพบ

🎯 เป้าหมายหลัก: รหัสผ่านทั้งหมดของคุณ

เป้าหมายสำคัญของมัลแวร์ตัวนี้คือไฟล์

🔑 login.keychain-db

ซึ่งเป็นฐานข้อมูลที่ macOS ใช้เก็บ:

-

รหัสผ่านเว็บไซต์

-

รหัสผ่านอีเมล

-

VPN

-

Wi-Fi

-

ระบบภายในองค์กร

เพื่อเข้าถึงไฟล์นี้ มัลแวร์อาจแสดง หน้าต่างปลอม ขอให้ผู้ใช้กรอกรหัสผ่านเครื่อง

❗ หากคุณเพิ่งติดตั้งแอปใหม่ แล้วมี popup ขอรหัสผ่านขึ้นมาทันที → ถือเป็นสัญญาณอันตรายอย่างมาก

🛡️ บทเรียนสำคัญสำหรับองค์กรและฝ่าย IT

แม้ Apple จะเพิกถอนใบรับรองดิจิทัลที่แฮกเกอร์ใช้ไปแล้ว แต่เหตุการณ์นี้สะท้อนชัดว่า

❌ “แอปที่ผ่าน Notarization ไม่ได้แปลว่าปลอดภัยเสมอไป”

สำหรับองค์กรที่ใช้ Mac เป็นหลัก ควร:

-

ตรวจสอบแอปที่ติดตั้งอย่างเข้มงวด

-

ใช้ Endpoint Security เพิ่มเติม

-

มีการ Monitoring พฤติกรรมผิดปกติ

-

วางแผน Incident Response ให้พร้อม

ซึ่งทั้งหมดนี้คือบทบาทสำคัญของ บริการดูแลระบบคอมพิวเตอร์ และ IT Outsource ที่ช่วยลดความเสี่ยงด้านไซเบอร์ให้ธุรกิจได้อย่างมีประสิทธิภาพ 💼💻

📌 สรุป

-

🚨 พบ MacSync Stealer เวอร์ชันใหม่ ปลอมเป็นแอปแชต

-

🧠 ใช้ Apple Notarization หลอกระบบ

-

🔐 ขโมยรหัสผ่านจาก Keychain

-

🛡️ องค์กรควรมีผู้เชี่ยวชาญดูแลระบบอย่างใกล้ชิด

ที่มา – hackread.com