🦠แคมเปญมัลแวร์ ClickFix ใช้ CAPTCHA หลอกแพร่กระจายการติดเชื้อข้ามแพลตฟอร์ม

จากการค้นพบล่าสุดของ Guardio Labs การผสมผสานของหลายวิธีแพร่กระจาย การสร้างเนื้อเรื่องที่น่าเชื่อถือ และเทคนิคหลบเลี่ยงการตรวจจับ ทำให้กลยุทธ์ทางวิศวกรรมสังคมที่เรียกว่า ClickFix แพร่กระจายอย่างรวดเร็วในปีที่ผ่านมา

🗨Shaked Chen นักวิจัยด้านความปลอดภัยระบุว่า

“เหมือนไวรัสสายพันธุ์ใหม่ในโลกจริง ClickFix สามารถโค่นและแทนที่แคมเปญหลอกอัปเดตเบราว์เซอร์ปลอมที่เคยระบาดเมื่อปีที่แล้วได้อย่างรวดเร็ว”

ClickFix ทำได้โดย:

🔹ไม่ต้องให้เหยื่อดาวน์โหลดไฟล์

🔹ใช้เทคนิค social engineering ที่ซับซ้อนขึ้น

🔹แพร่ผ่านโครงสร้างพื้นฐานที่เชื่อถือได้

ผลลัพธ์คือ การติดเชื้อทั้งแบบสุ่มโจมตี (drive-by) และแบบเจาะจงเป้าหมายสูง (spear-phishing)

ClickFix คือเทคนิคที่ลวงให้เหยื่อติดมัลแวร์เอง โดยทำให้เชื่อว่าต้องแก้ปัญหาบางอย่างหรือยืนยัน CAPTCHA ทั้งที่ปัญหานั้นไม่มีอยู่จริง (ตรวจพบครั้งแรกต้นปี 2024)

🗡วิธีโจมตี

1. ใช้ phishing, drive-by download, malvertising หรือ SEO poisoning พาผู้ใช้ไปยังเพจปลอม

2. เพจจะแสดงข้อความแจ้งข้อผิดพลาด พร้อมแนะนำให้เหยื่อทำตามขั้นตอน

3. ขั้นตอนเหล่านี้จะคัดลอกคำสั่งที่เป็นอันตรายลงคลิปบอร์ดอย่างลับๆ

4. เมื่อเหยื่อนำคำสั่งไปวางใน Windows Run หรือ macOS Terminal คำสั่งจะเริ่มการโจมตีแบบหลายขั้นตอน (multi-stage) เพื่อติดตั้งมัลแวร์ เช่น ตัวขโมยข้อมูล, Remote Access Trojan (RAT) หรือ Loader

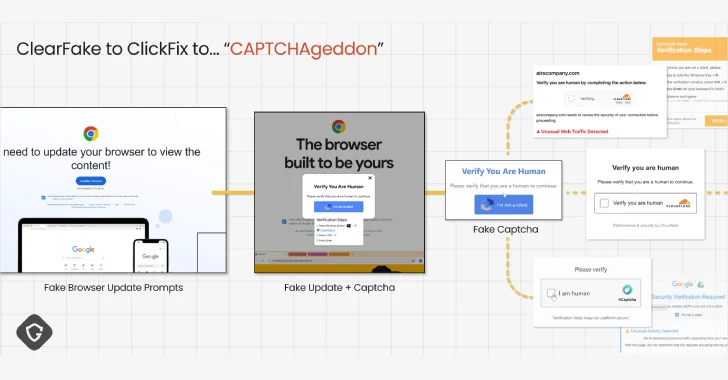

▶ ความร้ายแรงของ ClickFix ทำให้ Guardio เรียกว่าเป็น CAPTCHAgeddon และพบว่ามีทั้งกลุ่มอาชญากรไซเบอร์และกลุ่มที่มีหน่วยงานรัฐหนุนหลังนำไปใช้ในหลายสิบแคมเปญในเวลาอันสั้น

▶ ClickFix เป็นรุ่นกลายพันธุ์ของ ClearFake ซึ่งใช้เว็บ WordPress ที่ถูกแฮ็กเสิร์ฟป๊อปอัปอัปเดตเบราว์เซอร์ปลอมเพื่อติดตั้ง stealer malware และต่อมาก็ใช้เทคนิค EtherHiding เพื่อซ่อน payload ใน smart contract ของ Binance Smart Chain (BSC)

📌ความสำเร็จของ ClickFix มาจาก:

🔸การปรับปรุงวิธีแพร่กระจายและข้อความล่อเหยื่อ

🔸การใช้ Google Scripts โฮสต์ CAPTCHA ปลอม อาศัยความน่าเชื่อถือของโดเมน Google

🔸ฝัง payload ในไฟล์ที่ดูปกติ เช่น socket.io.min.js

🔸เทคนิคซ่อนโค้ด, โหลดเนื้อหาแบบไดนามิก, ส่ง payload ผ่านแหล่งที่ดูถูกต้อง และรองรับทั้ง Windows และ macOS

🗨Chen กล่าวเสริมว่า

“นี่เป็นการลงทุนด้านเทคนิคอย่างหนักของผู้โจมตีเพื่อให้การโจมตีมีประสิทธิภาพและอยู่รอดจากมาตรการป้องกัน”

ที่มา: https://thehackernews.com/2025/08/clickfix-malware-campaign-exploits.html